O novo pode chegar em breve tecnologia o que o torna mais seguro cromo ed borda, dois dos navegadores mais usados pelos usuários. O recurso de segurança é chamado CET e, em sua metodologia defensiva, explora expedientes integrados aoHardware do computador para bloquear os principais tipos de ataques de malware.

De acordo com informações iniciais CET, uma sigla que significa Tecnologia de aplicação de fluxo de controle, deve chegar no meio de Abril em todos os navegadores baseados em Chromium. Inicialmente introduzida em 2016, esta implementação de segurança foi adicionada pela primeira vez em 2020 em computadores equipados com Processador Intel de 11ª geração e mais tarde aqueles com processador AMD Ryzen 5000 com arquitetura Zen 3. Se a CET é destinada a aparecer em todos os produtos equipados com o mesmo tipo de núcleo, ainda não foi fornecida nenhuma informação sobre a possibilidade de ver a mesma tecnologia em Mozilla, navegador que usa Quantum como mecanismo de renderização.

CET, a importância da funcionalidade de segurança

O recurso CET foi criado para proteger os computadores de Ligações de programação orientada para retorno (Corda Programação Orientada a Saltos (JOP). De acordo com o vice-presidente da Intel Tom Garrison, CET foi projetado para "proteger contra o uso indevido de código legítimo por meio de ataques de sequestro de fluxo de controle - técnicas amplamente utilizadas em grandes classes de malwares". Entre as vulnerabilidades estão aquelas que permitem que os hackers contornem o sandbox navegadores ou executar código remotamente enquanto navega na web.

Segundo Baiju V Patel, Especialista em soluções de nuvem da Microsoft, "ataques JOP e ROP podem ser particularmente difíceis de detectar ou prevenir porque o invasor usa o código existente rodando a partir de uma memória executável de forma criativa, a fim de mudar o comportamento do programaPor esse motivo, esse novo recurso garantirá melhor segurança para o navegador Edge e o Chrome.

CET, como verificar se está ativo no Windows 10

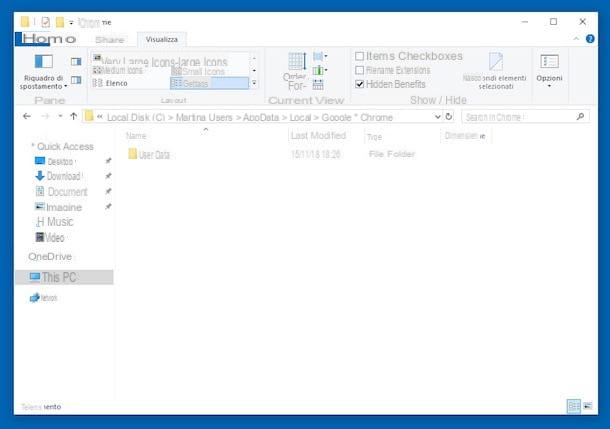

Também janelas 10 implementou a CET, por meio do que foi denominado Proteção de pilha imposta por hardware. Se o seu computador estiver equipado com um dos processadores mencionados acima, você pode fazer uma verificação rápida para saber o processos ativos que usam essa funcionalidade.

Para fazer isso, basta começar Gerenciamento de atividades (Gerenciador de tarefas) e selecione a visualização da guia detalhes. No cabeçalho de uma das colunas da tela, basta clicar com o botão direito e escolher o item Selecione as colunas no menu que acabou de aparecer. Por fim, na nova janela, marque o texto Proteção de pilha aplicada por meio de hardware. Assim que estiver disponível, a coluna exibirá as informações necessárias.

A nova tecnologia que torna o Chrome e o Edge mais seguros